Latar Belakang Masalah

Untuk mewujudkan infrastruktur jaringan dan keamanan wireless di lingkungan FMIPA UGM, perlu dikembangkan koneksi wireless yang lebih aman dengan authentikasi terpusat. Banyak sekali alasan mengapa keamanan wajib diterapkan di jaringan wireless. Alasan utamanya adalah bahwa jaringan wireless merupakan jaringan yang paling tidak aman. Hal tersebut karena arsitekturnya yang harus terus-menerus membroadcast paket bila akan melakukan pertukaran data. Oleh karena itu, perlu dikembangkan berbagai macam mekanisme keamanan jaringan yang secara spesifik digunakan pada jaringan wireless.

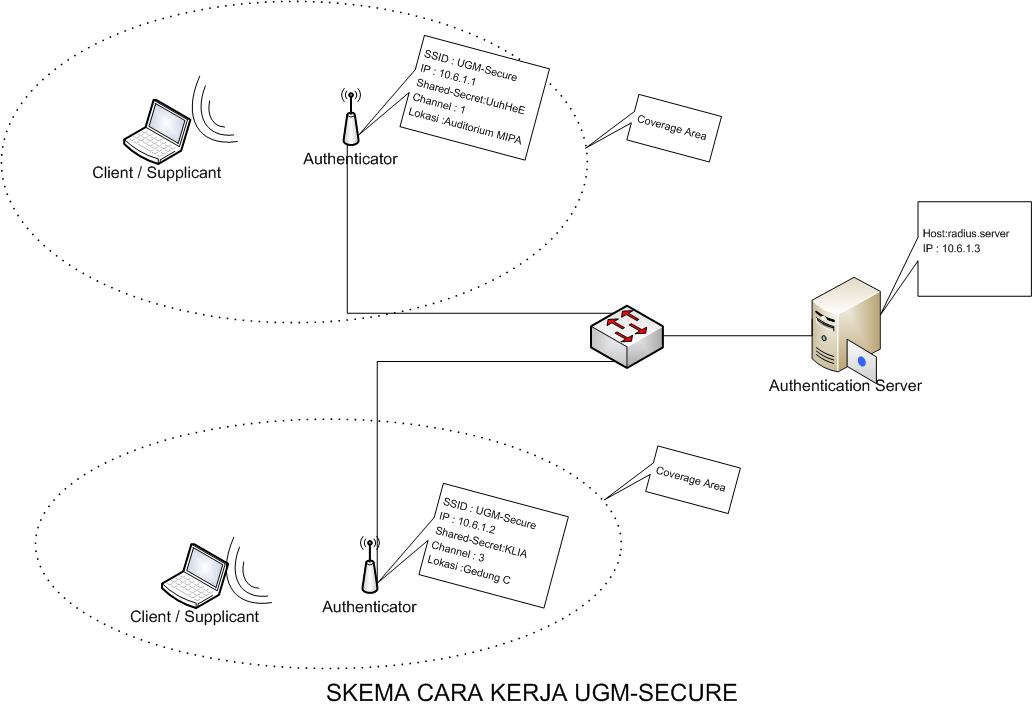

Mengadopsi dari sistem yang telah dikembangkan oleh Information Systems Integration Team Universitas Gadjah Mada, di FMIPA UGM juga dikembangkan sistem yang mendukung authentikasi terpusat tersebut. Untuk menyederhanakan penamaan SSID di lingkungan FMIPA UGM, secara perlahan-lahan hanya ada 2 nama SSID yang nantinya berjalan, yaitu:

- UGM-Hotspot, untuk bisa terkoneksi ke SSID ini cukup menggunakan account email ugm(domain ugm.ac.id atau mail.ugm.ac.id).(Tutorial implementasi sudah pernah dibahas. Untuk menyegarkan kembali pembahasan tersebut klik disini)

- UGM-Secure, untuk bisa terkoneksi ke SSID ini selain harus mempunyai account email ugm (domain ugm.ac.id atau mail.ugm.ac.id), juga harus menyertakan sertifikat agar bisa terkoneksi.

Jadi untuk EAP-TLS diimplementasikan khusus untuk SSID UGM-Secure, harapannya agar koneksi wifi bisa lebih aman dan membatasi akses dari pihak-pihak yang bukan dari kalangan civitas akademika UGM.

Daftar Istilah Teori

- WPA (Wifi Protected Access), merupakan suatu standar mekanisme authentikasi, dengan teknik enkripsinya adalah TKIP. Metoda pengamanan dengan WPA ini diciptakan untuk melengkapi dari sistem yamg sebelumnya, yaitu WEP. WPA didesain dan digunakan dengan alat tambahan lainnya, yaitu sebuah Radius Server.

- TKIP (Temporary Key Integrity Protocol), merupakan protokol yang didefinisikan oleh IEEE 802.11i yang mengkhususkan untuk jaringan nirkabel untuk menggantikan WEP. TKIP didesain untuk menggantikan WEP tanpa mengubah / mengganti perangkat keras.

- Secret/Shared Secret : kunci yang akan dibagikan ke komputer dan juga kepada client secara transparant.

- EAP (Exstensible Authentikasi Protocol): universal authentikasi framework yang banyak digunakan pada jaringan wireless dan koneksi point-to-point.

- EAP-TLS :sebuah IETF standar terbuka, dan didukung dengan baik di antara vendor nirkabel. EAP-TLS menawarkan banyak keamanan, karena TLS dianggap sebagai penerus standar SSL.

- Radius : Remote Authentication Dial-In User Service (RADIUS) pada awalnya digunakan oleh ISP untuk authentifikasi denganusername/password sebelum dapat berkoneksi dengan jaringan ISP, dan biasanya adalah untuk user dial-up.RADIUS digunakan untuk back-end authentication server.

- Supplicant Computer: Komputer client yang akan terkoneksi ke suatu Access Point.

- Authenticator : Alat yang digunakan untuk mengeksekusi, apakah suatu supplicant dapat mengakses jaringan wifi atau tidak.

- Authentication Server : Server yang bertugas untuk memvalidasi apakah supplicant valid atau tidak.

Prinsip Kerja

- Ketika sebuah supplicant ingin mengakses jaringan melalui access-point UGM-Secure, maka Access Point yang juga berfungsi sebagai Authenticator akan meminta Identitas Supplicant, dalam hal ini adalah Certificate. Jadi agar suatu supplicant bisa terkoneksi..maka harus menginstall terlebih dahulu Certificate root, client, dan server.Jadi yang dilewatkan ketika proses identifikasi ini berlangsung hanyalah traffik Exstensible Authentication Protocol (EAP) saja.

- Authenticator dalam hal ini adalah Access-Point UGM Secure berfungsi untuk me-relay paket identifikasi yang dikirim oleh supplicant ke Authentication Server (dalam hal ini Radius Server).Nah..agar Authenticator dan Authentication Server ini bisa saling berkomunikasi maka, shared-secret pada authenticator terlebih dahulu harus didefinisikan pada authentication server. Jadi Shared-Secret/secretnya harus sama. Untuk setiap authenticator boleh mempunyai shared secret yang berbeda-beda, yang penting pada authentication server telah didefinisikan secret untuk setiap authenticator.

- Jika Authentification server, menyatakan bahwa certificate yang dikirim oleh supplicat valid, maka proses selanjutnya adalah proses login. Supplicant akan diminta untuk memasukkan username dan password mengunakan account email ugm. Jika valid maka pada status koneksi di supplicant adalah connected, artinya supplicant bisa mengakses internet melalui UGM-Secure.